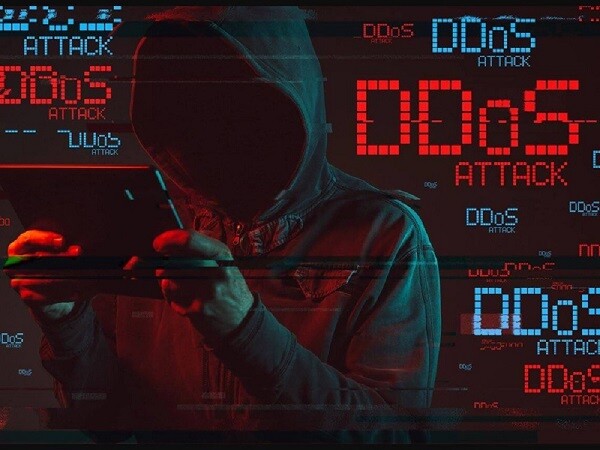

DDoS là gì? Tìm hiểu về tấn công DDoS và cách ngăn chặn

17 Tháng Mười 2022

Song song với sự bùng nổ của cuộc cách mạng công nghệ là hàng loạt những vấn đề và mối nguy về tin tặc và các cuộc hack dữ liệu trên không gian mạng. Một trong những phương thức tấn công được giới tin tặc ưa chuộng mang tên DDoS. Trong bài viết dưới đây của bePAY, chúng ta hãy cùng tìm hiểu chi tiết hơn DDoS là gì, có đặc điểm, dấu hiệu nhận biết ra sao cũng như cách xử lý trước DDoS như thế nào?

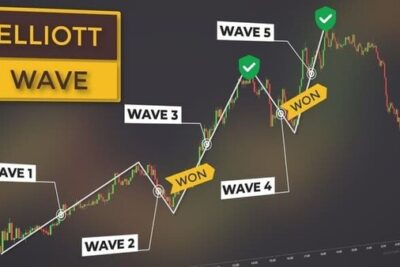

DDoS là gì?

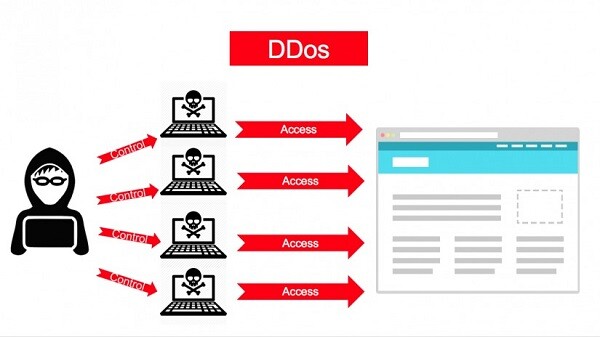

DDoS (viết tắt của cụm từ Distributed Denial of Service), mang nghĩa là từ chối dịch vụ phân tán. Đây là thuật ngữ được dùng để nói về các cuộc tấn công của tin tặc nhằm cố gắng làm sập dịch vụ trực tuyến bất kỳ thông qua việc làm ngập nó với traffic (lượng truy cập) từ nhiều nguồn khác nhau.

Với DDoS, hacker có thể sử dụng máy tính của cá nhân này để tiếp tục tấn công vào nhiều máy tính nữa. Đơn giản là bởi, chúng sẽ giành quyền điều khiển máy tính của bạn rồi gửi số lượng lớn dữ liệu đến một website hoặc gửi hàng loạt địa chỉ email liên quan tới bạn.

DDoS là gì?

Dù hệ quả gây ra từ một cuộc công DDoS là gì đi nữa thì chắc chắn sẽ đồng thời tác động lên rất nhiều người dùng cùng lúc. Tệ hơn, phương thức này đang ngày một phổ biến và tinh vi hơn. Trong đó, 3 loại DDoS phor biến gồm:

- Volume-based: Sử dụng lưu lượng truy cập cao trong thời gian ngắn để làm tràn băng thông mạng.

- Protocol: Tập trung vào việc khai thác các tài nguyên, dữ liệu của máy chủ.

- Application: Tập trung vào các ứng dụng web, khai thác lỗ hổng bảo mật của chúng để đạt được các mục ban đầu.

Mục đích tấn công DDOS là gì?

Nhìn chung, việc tin tặc sử dụng Distributed Denial of Service có thể bắt nguồn từ nhiều mục đích khác nhau, ví dụ như:

- Làm sập hệ thống website, web portal.

- Đánh cắp mọi dữ liệu, thông tin cá nhân của người dùng.

- Giành quyền kiểm soát máy chủ và hướng đến những mục tiêu khác.

Song, dù bắt nguồn từ ý định cá nhân hay đội nhóm thì tấn công chuỗi dịch vụ phân tán luôn là bài toán vô cùng khó khăn đối với các nhà bảo mật hệ thống và nền tảng web. Điều này một phần đến từ chính quy trình vận hành của DDoS. Để hiểu rõ hơn, hãy cùng xem cách thức hoạt động của DDoS Attack là gì?

Mục đích tấn công DDOS

>> Xem thêm: Bạn đã biết Proof of Work là gì? 4 thông tin quan trọng về cơ chế Proof of Work

DDOS Attack và cách thức hoạt động

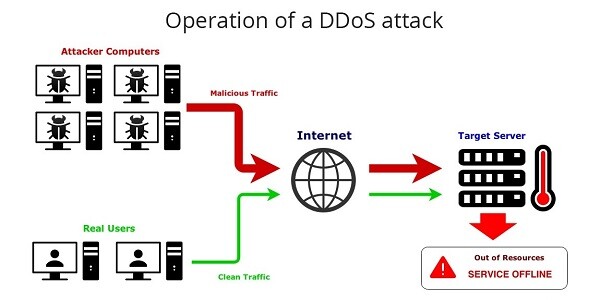

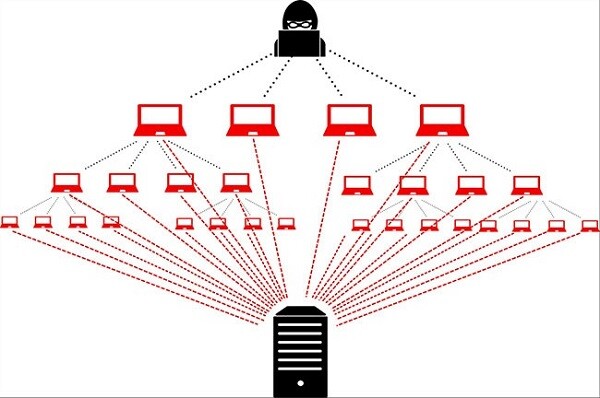

Yêu cầu đầu tiên của bất kỳ cuộc tấn công DDoS nào là tin tặc phải giành được quyền kiểm soát mạng lưới các máy trực tuyến. Tương tự như một đại dịch, máy tính và các thiết bị điện tử khác trong cùng hệ thống khi bị nhiễm phần mềm độc hại sẽ trở thành nguồn lây virus, được gọi là bot (hoặc zombie). Tập hợp nhiều bot sẽ tạo thành botnet – mạng lưới máy tính và thiết bị chịu sự kiểm soát của tin tặc.

Một khi botnet được hình thành, hacker có thể điều khiển các máy còn lại thông qua việc gửi những hướng dẫn cập nhật tới từng bot dựa trên một phương pháp điều khiển từ xa. Bot sẽ gửi yêu cầu đến địa chỉ IP mục tiêu, khiến máy chủ hoặc mạng đó rơi vào tình trạng tràn dung lượng. Hệ quả cuối cùng là sự từ chối dịch vụ trên chính website, nền tảng ấy đối với mọi người dùng.

DDOS Attack và cách thức hoạt động

Vấn đề đáng nói là, mỗi bot đều có tính hợp pháp nên việc tách lưu lượng tấn công khỏi lưu lượng thông thường thực sự rất khó khăn. Dễ hiểu hơn, DDos Attack là quá trình tạo ra lượng truy cập lớn từ một bot vào một website bất kỳ mà không tác động trực tiếp đến bot. Do đó, phần lớn người dùng không nhận ra thiết bị của mình bị nhiễm virus và vô tình bị tin tặc lợi dụng.

Dấu hiệu của cuộc tấn công DDOS là gì?

Có 5 phương thức tấn công DDos cơ bản, gồm:

- Phá vỡ các thành phần vật lý của hệ thống mạng máy tính.

- Phá vỡ trạng thái thông tin trong hệ thống, ví dụ như việc tự động reset lại phiên TCP.

- Phá vỡ các thông tin về cấu hình như thông tin định tuyến.

- Tiêu tốn tài nguyên tính toán của hệ thống như băng thông, dung lượng đĩa cứng hoặc tốc độ xử lý.

- Gây tắc nghẽn khả năng liên lạc một cách có chủ đích giữa người dùng và hệ thống mục tiêu, khiến quá trình liên lạc thiếu ổn định hoặc không khả dụng.

Ngoài ra, một số cuộc tấn công còn kết hợp sử dụng malware (phần mềm độc hại) với mục đích gây crash cho hệ thống; gây lỗi ở hệ điều hành làm thiếu thốn tài nguyên hoặc bị thrashing; gây lỗi gọi tức thì trong microcode máy tính, chuỗi chỉ thị; làm quá tải khả năng xử lý của hệ thống;…

Dấu hiệu của cuộc tấn công DDOS là gì?

Hậu quả của cuộc tấn công DDoS

Những hậu quả dễ thấy của một cuộc tấn công DDoS bao gồm:

- Hệ thống bị quá tải, không thể truy cập hay thực thi bất kỳ công việc nào.

- Máy tính hoạt động thiếu ổn định, bị giật lag bất thường.

- Hệ thống truy cập web bị sập, hỏng hoàn toàn.

- Truy cập nhiều lần cùng lúc vào một trang web nào đó với rất nhiều yêu cầu.

Tệ hơn, dù ảnh hưởng đối với máy tính và hệ thống website trước DDoS Attack là gì đi nữa, nó chưa thể sánh những hệ lụy đối với doanh nghiệp, tổ chức đứng sau. Họ vừa phải gánh chịu chi phí khắc phục, sửa chữa hệ thống, vừa mất đi lượng người dùng lớn cả ngắn và dài hạn,… Thiệt hại sau cùng có thể lên đến hàng ngàn tỷ đồng.

Hậu quả của cuộc tấn công DDoS

DDoS và công cụ hỗ trợ thực hiện

Những công cụ phổ biến được dùng để hỗ trợ các cuộc tấn công DDoS là gì? Dưới đây là 4 cái tên mà tin tặc thường lựa chọn để khởi chạy một DDoS Attack. Cụ thể:

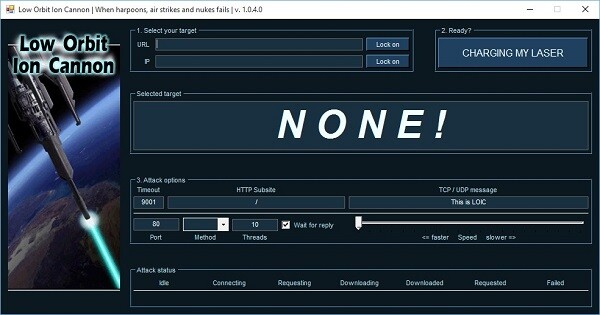

LOIC

LOIC, viết tắt của cụm từ Low Orbit ION cannon, được biết đến là phần mềm mã nguồn mở lý tưởng cho các cuộc tấn công DDoS. Ngôn ngữ lập trình nên LOIC là C #, cho phép thực hiện gửi yêu cầu HTTP, UDP TCP tới máy chủ. Điểm ấn tượng khác của công cụ, bao gồm miễn phí kiểm tra hiệu suất của mạng; khởi tạo DDoS Attack trực tuyến xâm nhập vào bất kỳ website nào; không ẩn địa chỉ IP trong cả trường hợp máy chủ Proxy không hoạt động,…

Công cụ LOIC

HOIC

HOIC (High Orbit ION cannon) là một công cụ miễn phí, cho phép tấn công đồng thời 256 trang web cùng lúc. Phương thức mà HOIC sử dụng là HTTP, được tối ưu trên cả Linux hoặc Mac OS và cho phép kiểm soát các cuộc tấn công với các mức độ tùy chỉnh.

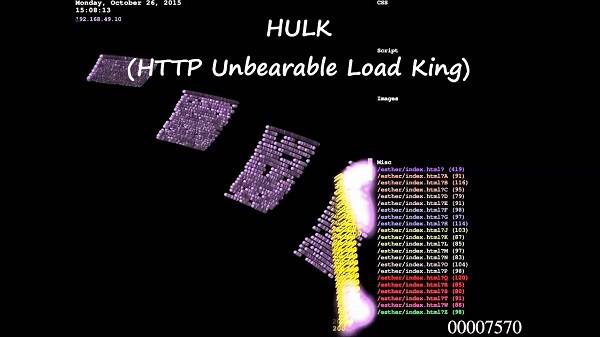

HTTP Unbearable Load King

HTTP Unbearable Load King (HULK) cũng là một công cụ tấn công từ chối dịch vụ phân tán miễn phí, có thể xóa bộ nhớ cache của máy chủ, tạo lưu lượng mạng riêng biệt. Song, bản thân HULK cũng rất phù hợp trong công tác nghiên cứu của các nhà phát triển công nghệ, nhà bảo mật hệ thống.

HTTP Unbearable Load King

DDoSIM

DDoSIM hay DDoS Simulator sẽ là lựa chọn phù hợp nếu bạn muốn biết khả năng xử lý của máy chủ trước các cuộc tấn công DDoS. Ngoài ra, nó cũng sở hữu khả năng tạo các kết nối TCP đến máy chủ mục tiêu một cách đầy đủ, gây tình trạng làm tràn ngẫu nhiên các kết nối TCP trên một cổng…

Hình thức tấn công DDoS nào phổ biến?

Các cuộc tấn công DDoS không ngừng tăng lên cả về số lượng lẫn mức độ nhận diện và khả năng xử lý. Trong đó, một số hình thức thực hiện phổ biến hiện nay là:

Tấn công vào lớp ứng dụng

Mục tiêu làm cạn kiệt tài nguyên của nền tảng được chọn, nhắm vào lớp khởi tạo các trang web trên máy chủ và được phân phối dựa theo yêu cầu HTTP. Đây là hình thức DDoS Attack khó ngăn ngừa, xử lý do lưu lượng truy cập có thể rất lớn và gắn cờ độc hại.

Tấn công DDoS qua lớp ứng dụng

Tấn công vào giao thức

Mục tiêu các cuộc tấn công giao thức là cạn kiệt trạng thái, gây ra sự gián đoạn những dịch vụ của nền tảng và hệ thống. Điều này được thực hiện bằng cách tiêu thụ toàn bộ dung lượng bảng trạng thái có sẵn của các máy chủ ứng dụng web hoặc tài nguyên trung gian, ví dụ tường lửa. Một đặc điểm khác của hình thức DDoS này, đó là tập trung đánh vào những điểm yếu trong lớp 3 và lớp 4 của ngăn xếp giao thức, làm cho đối tượng không thể truy cập được.

Tấn công Volumetric

Tấn công Volumetric sẽ nhắm tới việc tạo ra tắc nghẽn trong hệ thống nhờ vào quá trình tiêu thụ tất cả băng thông có sẵn giữa đối tượng và Internet lớn hơn. Thông qua hình thức khuếch đại hay phương tiện tạo lưu lượng lớn bất kỳ, ví dụ các yêu cầu từ botnet, một lượng lớn dữ liệu sẽ được gửi tới hệ thống, dẫn đến những thiệt hại cho mục tiêu.

Tấn công Volumetric

Ping of Death

Ping of Death sẽ gửi rất nhiều ping độc hại đến một hệ thống để thao túng các giao thức IP. Nó thường được sử dụng trên Windows NT và các hệ điều hành trước đó.

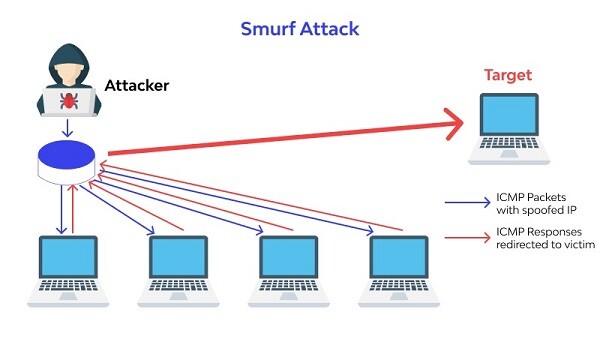

Smurf Attack

Hình thức tấn công từ chối dịch vụ phân tán này sẽ lợi dụng địa chỉ IP và các giao thức ICMP đã chứa chương trình độc có tên là Smurf để ping nhiều ICMP tới địa chỉ Broadcast trên nhiều mạng. Kết quả là, địa chỉ IP này sẽ nhận hàng loạt phản hồi gói ICMP vô cùng lớn và dần rơi vào tình trạng giật lag, hoạt động chậm.

Smurf Attack

Cần làm gì khi bị tấn công DDoS?

Thực tế, dù hiểu rõ đặc điểm của DDoS là gì nhưng bất cứ ai cũng có thể trở thành nạn nhân của các cuộc tấn công mạng kiểu này. Việc ngăn chặn DDoS một cách tuyệt đối là không thể ở thời điểm hiện tại. Dù vậy, trong trường hợp không may mắn bị tin tặc nhắm đến, hãy tham khảo một số biện pháp xử lý sau:

- Sử dụng các dịch vụ, phần mềm chống DDoS Attack.

- Liên lạc ngay với nhà cung cấp Internet (ISP) để nhận được những tư vấn, hướng dẫn về giải pháp tối ưu nhất.

- Liên hệ ngay với nhà cung cấp host để họ tạo “black hole” (lỗ đen), giúp hút traffic cho đến khi vấn đề được giải quyết và giảm thiệt hại có thể gánh chịu.

- Tìm đến các chuyên gia trong lĩnh vực để có được những lời khuyên hữu ích, giúp khắc phục hậu quả triệt để và lâu dài.

Cần làm gì khi bị tấn công DDoS?

Ngoài ra, kể cả khi chưa bị tấn công DDoS, mỗi cá nhân hay doanh nghiệp sử dụng các nền tảng Web cũng nên thực hiện một số biện pháp mang tính phòng chống như: đăng ký chứng chỉ SSL, chuẩn bị băng thông dự phòng với mức băng thông lớn, cài đặt tường lửa ứng dụng web (WAF),… Riêng người dùng máy tính cá nhân, hãy lưu ý cài đặt tường lửa và phần mềm diệt virus phù hợp, tránh vô tình trở thành bot của tin tặc trong các cuộc tấn công Distributed Denial of Service.

>> Xem thêm: Tổng hợp danh sách các sàn giao dịch Bitcoin uy tín nhất 2022

Trên đây là toàn bộ thông tin về DDoS mà bePAY muốn gửi đến bạn đọc. Mong rằng, những chia sẻ của bePAY sẽ giúp bạn hiểu rõ đặc điểm của DDoS là gì, cách thức hoạt động cũng như phòng chống, xử lý trước các cuộc tấn công mạng vô cùng phức tạp này.

FAQ

Điều gì khiến DDoS nguy hiểm đến vậy?

Một số lý do khiến DDoS trở nên nguy hiểm gồm:

- DDoS ngày càng đa dạng và tinh vi.

- Người dùng cá nhân khó nhận biết việc thiết bị nhiễm virus và vô tình trở thành bot của tin tặc.

- DDoS thường tạo ra một mạng lướt bot nên tác động vô cùng lớn đối với nền tảng và hệ thống mục tiêu.

- Hiện nay, chưa có biện pháp ngăn chặn DDoS một cách triệt để.

Những phần mềm, công cụ nào được dùng phổ biến để tạo cuộc tấn công DDoS?

Một số phần mềm, công cụ được tin tặc ưa chuộng để thực hiện DDoS Attack là: DDoS Attack, LOIC, HOIC, HTTP Unbearable Load King,…

Xem thêm các kênh thông tin của bePAY:

Testnet là gì? Một số lưu ý trước khi tham gia Testnet

18 Tháng Ba 2022

Bull Market là gì? Từ A-Z về Bull Market bạn phải biết (2023)

20 Tháng Ba 2023

GameFi là gì? Những dự án GameFi nổi bật nhất 2022

27 Tháng Mười Hai 2021

Pantera Capital là gì? Tổng hợp về quỹ Pantera Capital (2023)

27 Tháng Ba 2023

Hướng dẫn tạo và sử dụng ví Polygon đầy đủ, chi tiết nhất (2022)

27 Tháng Tám 2022

TVK là gì? Tất tần tật về dự án NFT Terra Virtua (2022)

28 Tháng Một 2022![[MỚI NHẤT] OpenDAO là gì? Hướng dẫn nhận airdrop token SOS](https://bepay.finance/wp-content/uploads/2022/02/du-an-opendao-400x267.jpg)

[MỚI NHẤT] OpenDAO là gì? Hướng dẫn nhận airdrop token SOS

02 Tháng Ba 2022![[MỚI NHẤT] Hive coin là gì? Toàn tập về dự án Hive coin](https://bepay.finance/wp-content/uploads/2022/04/hive-1-400x267.jpg)

[MỚI NHẤT] Hive coin là gì? Toàn tập về dự án Hive coin

23 Tháng Tư 2022

STO là gì? Tiềm năng của STO 2022 như thế nào?

27 Tháng Tư 2022

Dự án Clover Finance có gì đáng chú ý? Toàn tập về CLV token

11 Tháng Bảy 2022